最近話題になっているHttp Headersの件。

Chrome ExtensionのLive HTTP Headersの調査(CoolBar.Pro導入 Extensionが何を行うかの調査) · GitHub

マルウェア化はHttp Headers以外のアドオンでも起こりうる

私のふだんのメインブラウザはFirefoxで、Chromeには公式系の拡張しかいれていない。

だが、Firefoxにはいくつか個人制作らしいアドオンをインストールしている。

そして、この問題はもちろんFirefoxの拡張でも同様に起こりうる。

言い方が悪いかもしれないが、今回のことで攻撃が出来ることに気がついた他のアドオン制作者が悪意を持たないとも限らない。

もちろん、多くの善良なアドオン開発者はそんなことをしないと思うが、利用者の最低限の自衛として、現時点で問題なさそうか?の確認及びアドオンの自動更新の無効化をしておくことにした。

現状確認

現時点では、私がインストールしているアドオンについては、レビューを見て回り問題がなさそうなのを確認した。(あくまでレビューベースであり、確実ではないが……)

元記事でも言及されているように、アップデートにより突然マルウェアと化す可能性が否定しきれないので、公式系を除いて、自動アップデートを無効化しておく。

無効化方法

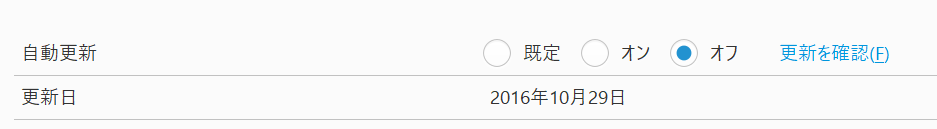

ツール>アドオン>任意のアドオンをダブルクリック

画像部分のチェックボックスで無効を選択

更新自体をしないのも、それはそれで危険

だが、更新をしないということは、アドオンにセキュリティホールがあった場合にそれを放置することにもなる。

あくまで、「自動更新」をしないだけで、定期的に手動でアップデートを確認し、アップデートされているなら、レビュー等を読み、問題がなさそうか?を確認する運用とする。

同時に、これを機に不要そうなアドオンは整理しておいた。

別ブラウザを使用する

日常的にネットショッピングやオンラインバンク、証券を使っているので、本当はお金にかかわる場合には、余計な拡張の入っていないまっさらなブラウザを利用するのが良い。 ブログやらSNSやらのパスワードが抜かれるのも非常に困るが、お金がらみに比べればまだ被害は小さい。

まったく使っていないMicrosoftのEdgeブラウザを使うときが来たのかも。